Dans la première partie, j’ai semé les premières bases des Dark Patterns, voyons donc un peu plus en détail chaque Dark Pattern existant.

Dans la première partie, j’ai semé les premières bases des Dark Patterns, voyons donc un peu plus en détail chaque Dark Pattern existant.

Sur le site darkpatterns.org, les auteurs Harry Brignull, Skander Garroum, Marc Miquel, Jeremy Rosenberg et James Offer ont souhaité sensibiliser les utilisateurs aux Dark Patterns et citer les sites qui les utilisent. Ils ont alors pu recenser 14 modèles de Dark Patterns et les ont mis en évidence dans un parcours utilisateur typique.

(Traduction : Clément Hardoüin)

Liste des 14 modèles de Dark Patterns référencés sur darkpatterns.org

- Bait and Switch (Appâter & attraper)

- Disguised Ads (Publicités déguisées)

- Faraway Bill (Factures “cachées”)

- Forced Continuity (Perpétuation d’abonnement)

- Forced Disclosure (Pedigree détaillé ou révélation personnelle forcée)

- Friend Spam (Spam de contacts)

- Hidden Costs (Coûts cachés)

- Misdirection (Détournement d’attention)

- Price Comparison Prevention (Obstacle à la comparaison de prix)

- Privacy Zuckering (Vie privée façon “Zuckerberg”)

- Roach Motel (Où est la sortie ?)

- Road Block (Coitus interruptus)

- Sneak into Basket (Achats surprises)

- Trick Questions (Questions pièges)

Pourquoi et comment ces Dark Patterns fonctionnent réellement ?

Les Dark Patterns fonctionnent parce qu’ils sont basés sur nos faiblesses à la fois physiques et cognitives, mais également parce qu’ils sont basés sur nos craintes et nos habitudes.

Étudions plus particulièrement ces 14 modèles pour comprendre leurs fonctionnements et mettre en avant les limites humaines sur lesquelles ils sont basés.

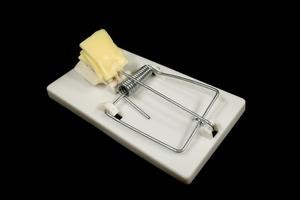

- Bait and Switch (Appâter & attraper)

Description :

L’utilisateur entreprend une action, mais une chose différente et indésirable se produit à la place de ce qu’il imaginait. C’est l’un des plus vieux truc utilisé dans les livres et largement répandu dans la nature. De nombreuses Dark Patterns mettent en place cette astuce.

Explication :

Les éléments qui font que ce dark pattern fonctionne sont liés à notre capacité à anticiper les actions que nous allons effectuer, dépendantes du contexte dans lequel on se trouve. Le gestaltisme a mis en évidence notre capacité d’anticipation et plus particulièrement notre capacité à compléter une forme inachevée et à voir des formes familières là où il n’y en a pas. Un autre élément en cause est ce que l’on peut appeler le principe du moindre effort, l’analyse effectuée par Steve Krug en montre un résultat selon lequel les gens ne lisent pas, mais scannent une page. Enfin, est également mis en cause nos habitudes sur les sites, ainsi que nos modèles comportementaux, en effet nous acquérons des réflexes après un usage long et répété, or si les actions à entreprendre sur un site sont modifiées subtilement, nous risquons de tomber facilement dans le piège.

Pour éviter ce dark-pattern :

Ne tomber pas dans le piège en étant vigilant aux changements même minimes, et ne vous reposer pas seulement sur ses habitudes.

- Disguised Ads (Publicités déguisées)

Description :

Des publicités qui sont déguisées en d’autres types de contenu ou de navigation dans le but d’amener l’utilisateur à cliquer dessus.

Explication :

Dans le cas présent, tout dépendra du niveau de déguisement de la publicité. Plus le camouflage sera subtil, plus il sera difficile d’identifier la publicité incriminée. Un exemple de publicité et de lien camouflés de plus en plus répandu sont les fonds de site publicitaire cliquable. Dans ce cas, la publicité n’est pas réellement déguisée puisque très apparente, par contre le lien qui lui est rattaché n’est pas visible et il est facile de cliquer dessus par inadvertance. Il existe aussi les liens publicitaires cachés sur des liens normaux, qui ouvriront le site ou une publicité dans une nouvelle fenêtre.

Pour éviter ce dark-pattern :

Là encore, l’attention est de mise, même si parfois il est compliqué de percevoir ce qui est subtilement caché dans les entrailles du code de la page. Concernant les ouvertures de page, je peux conseiller les bloqueurs de popup et pour le reste, il faut savoir comme pour n’importe quel autre média ou toute autre forme de communication commerciale, la publicité trompeuse est interdite sur Internet. La loi impose que la publicité, “sous quelle que forme que ce soit, accessible par un service de communication au public en ligne ” soit ” clairement identifiée comme telle. L’article 121-1 du code de la consommation définit comme trompeuse une publicité qui comprend de fausses allégations ou qui est de nature à induire en erreur. Le caractère trompeur est apprécié par référence au « consommateur moyen » qui est une notion de jurisprudence.

- Faraway Bill (Factures “cachées”)

Description :

Les sociétés de services envoient traditionnellement une fois par mois leurs factures par la poste, mais aujourd’hui et de plus en plus elles les mettent en ligne, ceci a pour résultat que les factures sont rarement vues et souvent oubliées. La façon dont nous recevons nos factures est logiquement gérée par les entreprises en fonction du double choix, réception “papier” ou “en ligne”. Reçues par la poste, nous obtenons des informations détaillées chaque mois. Avec les factures en ligne, seules quelques compagnies envoient les informations détaillées, les autres arguant des possibles problèmes de sécurité. Ainsi, nous devons nous souvenir de nos accès, passer par le processus fastidieux de navigation vers nos dernières factures. Avec ce système, une partie des gens ne souhaitant pas s’embêter, par conséquent, ils oublient le coût du service, et ne sont pas en mesure de réagir aux coûts additionnels et inattendus.

Explication :

Comme pour les publicités déguisées, les factures cachées au fin fond des sites internet ne relèvent pas d’une limitation humaine autre qu’à l’évidence du fait que ce qui est enterré n’est pas visible et donc loin de nos préoccupations. L’être humain n’est pas pourvu d’un système de notification fixe, notre mémoire à court, moyen et long terme est limitée. Les concepteurs de ce genre de site sont bien au fait de cette limite et même s’ils ne font rien de spécial pour augmenter cette limitation, ils ne font rien non plus pour l’améliorer.

Pour éviter ce dark-pattern :

Utiliser un outil de notification ou mettre un pense-bête sur le réfrigérateur, voire toute méthode susceptible de pallier au manque de mémoire à long terme. - Forced Continuity (Perpétuation d’abonnement)

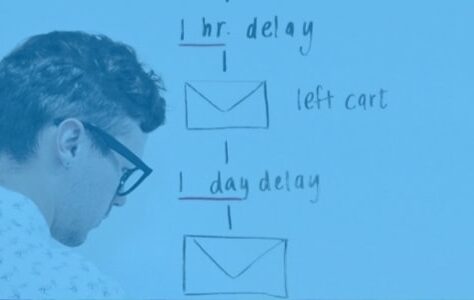

Description :

Un utilisateur s’inscrit pour une version d’essai gratuite sur un site, et on lui demande d’entrer les détails de sa carte de crédit. Quand la version d’essai arrive à sa fin, il est automatiquement débité pour la version payante. L’utilisateur n’a aucun rappel et aucun moyen simple et rapide d’annuler ce renouvellement automatique. Parfois ce dark pattern est combiné avec un autre, “l’achat surprise”. Ce dark pattern était autrefois, appelé “Silent Credit Card Roll-over” (Renouvellement silencieux du paiement), mais il a été renommé parce que le terme “Forced continuity” était déjà populaire dans les équipes de marketing.

Explication :

Une fois encore, les concepteurs de ces parcours utilisateurs se basent sur notre limite mémorielle et ne font rien pour nous faciliter la vie. Des études menées depuis 1960 montrent en effet que nous sommes capables de retenir à long terme seulement 10% de ce que nous lisons ou entendons alors que nous retenons 6 fois plus d’éléments que nous voyons en image.

Pour éviter ce dark-pattern :

Il faut là encore utiliser des méthodes pour augmenter nos capacités de mémoire, donc mettre des rappels ou des post-its sur le réfrigérateur.

- Forced Disclosure (Pedigree détaillé ou révélation personnelle forcée)

Description :

En conséquence d’une action gratuite ou peu chère, le site demande à l’utilisateur de révéler des informations personnelles détaillées voire inutiles compte tenu de l’action à effectuer.

Explication :

Le site ou la marque qui propose quelque chose de gratuit s’appuie sur cette offre pour obtenir quelque chose de plus important de la part des clients. Cette technique nommée “le pied dans la porte” par Joule et Beauvois, consiste à obtenir une réponse affirmative à une demande qu’il est difficile de refuser dans le seul dessein d’obtenir une réponse également affirmative à une demande beaucoup plus coûteuse, ici demander des renseignements personnels.

Pour éviter ce dark-pattern :

Un individu ne sera efficacement manipulé que s’il se croit libre. Il est donc impératif d’évaluer notre liberté à sa juste valeur en tenant bien compte de la pression d’autrui. Ici il faut pouvoir évaluer la valeur de ses informations personnelles versus la gratuité de l’outil proposé.

- Friend Spam (Spam de contacts)

Description :

Un site ou jeu demande vos informations d’identification Twitter ou email (à des fins prétendument bénignes par exemple, pour trouver des amis qui utilisent déjà ce service), mais il les utilisent alors pour publier du contenu ou envoyer des messages utilisant votre compte et en se faisant passer pour vous. Cette technique est couramment utilisée par les virus, mais même certaines entreprises bien connues utilisent ce type de spam d’amis.

Explication :

Les sites en question utilisent là encore la technique du “pied dans la porte”, en mettant cette fois en avant l’usage du service et le gain de temps pour se connecter, afin d’obtenir des informations personnelles. L’utilisation de moyens de connexion rapides tels que Facebook ou Twitter ne permettent pas à l’utilisateur d’évaluer facilement les informations personnelles qu’il partage.

Pour éviter ce dark-pattern :

Il ne faut pas sous-évaluer les moyens de connexion offerts pour gagner du temps et une fois encore évaluer à sa juste valeur les services offerts contre nos informations personnelles.

- Hidden Costs (Coûts cachés)

Description :

Un coût caché se produit quand un utilisateur arrive à la dernière étape du processus de commande, et découvre que certains frais imprévus sont apparus. Par exemple frais de livraison, taxes, etc.

Explication :

L’utilisateur est influencé voire même manipulé par le site qui s’appuie non seulement sur le manque d’attention de l’utilisateur et sa mémoire à court terme limitée.

Pour éviter ce dark-pattern :

Il faut vérifier attentivement le contenu du panier avant de procéder au paiement.

- Misdirection (Détournement d’attention)

Description :

L’attention de l’utilisateur est concentrée sur un élément de la page pour détourner son attention d’un autre.

Explication :

De nombreuses études ont montré que notre cerveau reptilien est constamment en train de scanner notre environnement pour évaluer les dangers ou les bénéfices qu’il peut nous apporter. Pour cette raison les publicités ou tout autres éléments qui bougent dans la page attirent notre attention ainsi que toutes images montrant soit un danger, de la nourriture ou des images à caractère sexuel.

Pour éviter ce dark-pattern :

Les internautes ont développé un mécanisme inconscient de protection aux agressions visuelles des bannières publicitaires, on parle de “banner blindness”.

- Price Comparison Prevention (Obstacle à la comparaison de prix)

Description :

Le site ne fournit pas à l’utilisateur un dispositif lui permettant de comparer plusieurs produits, voire même il empêche par tous les moyens la comparaison avec d’autres sites en masquant les numéros de série des produits, en leur donnant des noms spécifiques et inconnus ailleurs, etc.

- © (Vie privée façon “Zuckerberg”)

Description :

“L’acte de créer un contenu et des interfaces délibérément confus qui trompent les utilisateurs pour qu’ils partagent plus d’informations sur eux-mêmes que ce qu’ils veulent vraiment.” (Tel que défini par l’EFF – Electronic Frontier Foundation). Le terme «Zuckering” a été suggéré dans un article de l’EFF par Tim Jones, Facebook’s “Evil Interfaces”. Il est bien sûr utilisé en référence au PDG de Facebook Mark Zuckerberg.

Explication :

En créant des interfaces confuses l’objectif est de s’appuyer avant tout sur les réflexes des utilisateurs qui au prime abord peuvent comprendre de travers ce qui est présenté et ne pas regarder en détail pour démêler cette confusion. C’est le cas notamment des pages concernant le paramétrage des informations personnelles de Facebook qui a su les rendre suffisamment complexes pour que les gens n’y prêtent pas attention et ne rentrent pas dans le détail.

Pour éviter ce dark-pattern :

Il faut souvent faire plus attention qu’à la normale, sur certains sites en particulier et lire attentivement tout ce qui est présent sur les pages.

- Roach Motel (Où est la sortie ?)

Description :

La catégorie “Roach Motel” est une vaste catégorie de dark pattern qui englobe la plupart des éléments énumérés sur darkpatterns.org. Dit simplement, un “Roach Motel” permet à un utilisateur d’accéder très facilement à une certaine situation, mais il est difficile d’en sortir quand enfin il réalise que cette situation n’est pas souhaitable. Se désabonner d’une newsletter est un exemple bien connu, très facile de s’abonner, mais beaucoup plus d’efforts sont nécessaires pour se désinscrire.

- Road Block (Coitus interruptus)

Description :

Lorsque la progression de l’exécution des tâches de l’utilisateur est restreinte ou arrêtée par autre chose sur l’écran.

- Sneak into Basket (Achats surprises)

Description :

Alors que l’utilisateur essaie d’acheter un article spécifique, quelque part pendant le parcours d’achat du site, s’ajoute sournoisement un article supplémentaire dans son panier. Ceci est souvent dû à l’utilisation d’un bouton ou à la présence d’une case à cocher “opt-out” sur une page.

- Trick Questions (Questions pièges)

Description :

L’utilisateur doit répondre à une question (généralement en plein milieu du tunnel d’achat), s’il ne fait pas attention et qu’il jette un oeil rapidement il comprend qu’on lui demande une chose, mais s’il lit plus attentivement, il s’aperçoit alors qu’on lui demande toute autre chose.

Pour conclure, on ne saura que trop recommander aux internautes d’être attentifs et de lire l’ensemble des informations présentes sur une page. Il faut également apprendre à oublier les décisions prises antérieurement. Évaluez chaque décision indépendamment, et ce même au risque de paraître incohérent. Plusieurs techniques de manipulation reposent justement sur cette propension à vouloir à tout prix être cohérent. Ce n’est pas parce que vous avez pris une décision antérieurement qu’elle demeure la bonne dans toutes circonstances. N’oubliez pas que même à l’ère du numérique, vous restez libre de vos clics, alors surfez mes amis et portez fièrement votre drapeau du libre arbitre…

Yannick Bonnieux – UX-Designer @UX-Republic

UX-DESIGN : LES FONDAMENTAUX # Paris

SMILE Paris

163 quai du Docteur Dervaux 92600 Asnières-sur-Seine

VISUAL THINKING : CONCRÉTISER SES IDÉES # Paris

UX-REPUBLIC Paris

11 rue de Rome - 75008 Paris

SENSIBILISATION À L’ACCESSIBILITÉ NUMÉRIQUE # Paris

SMILE Paris

163 quai du Docteur Dervaux 92600 Asnières-sur-Seine

SENSIBILISATION À L’ACCESSIBILITÉ NUMÉRIQUE # Belgique

UX-REPUBLIC Belgique

12 avenue de Broqueville - 1150 Woluwe-Saint-Pierre

CONCEPTION UX/UI ACCESSIBLE # Paris

SMILE Paris

163 quai du Docteur Dervaux 92600 Asnières-sur-Seine

SENSIBILISATION À L’ÉCO-CONCEPTION NUMÉRIQUE # Belgique

UX-REPUBLIC Belgique

12 avenue de Broqueville - 1150 Woluwe-Saint-Pierre

STORYTELLING : L’ART DE CONVAINCRE # Paris

SMILE Paris

163 quai du Docteur Dervaux 92600 Asnières-sur-Seine

ÉCO-CONCEPTION UX/UI # Paris

SMILE Paris

163 quai du Docteur Dervaux 92600 Asnières-sur-Seine

DESIGN THINKING : CRÉER DE L’INNOVATION # Belgique

UX-REPUBLIC Belgique

12 avenue de Broqueville - 1150 Woluwe-Saint-Pierre