No primeira parte, semeei as primeiras bases de Dark Patterns, então vamos ver um pouco mais detalhadamente cada Dark Pattern existente.

No primeira parte, semeei as primeiras bases de Dark Patterns, então vamos ver um pouco mais detalhadamente cada Dark Pattern existente.

No sítio darkpatterns.org, os autores Harry Brignull, Skander Garroum, Marc Miquel, Jeremy Rosenberg e James Offer queriam educar os usuários sobre Padrões Escuros e citar sites que os usam. Eles foram capazes de identificar 14 Padrões Escuros e destacá-los em uma jornada típica do usuário.

(Tradução: Clément Hardouin)

Lista de 14 padrões Dark Patterns referenciados em darkpatterns.org

- Isca e Troca

- Anúncios disfarçados

- Notas distantes (contas “escondidas”)

- Continuidade Forçada

- Divulgação forçada (pedigree detalhado ou divulgação pessoal forçada)

- Spam de amigos

- Despesas ocultas

- Desorientação (Desorientação)

- Prevenção de comparação de preços

- Privacidade Zuckering

- Roach Motel (Onde é a saída?)

- Bloqueio de estrada (Coitus interruptus)

- Sneak into Basket (compras surpresa)

- Perguntas capciosas

Por que e como esses padrões escuros realmente funcionam?

Os Padrões Escuros funcionam porque se baseiam em nossas fraquezas físicas e cognitivas, mas também porque se baseiam em nossos medos e hábitos.

Vamos dar uma olhada nesses 14 modelos para entender como eles funcionam e destacar os limites humanos nos quais eles se baseiam.

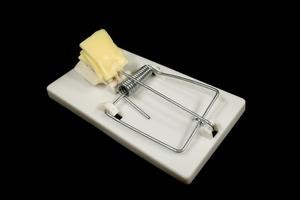

- Isca e Troca

Descrição :

O usuário realiza uma ação, mas algo diferente e indesejável acontece ao invés do que ele imaginou. É um dos truques mais antigos usados em livros e amplamente encontrados na natureza. Muitos Dark Patterns implementam esse truque.

explicação :

Os elementos que fazem esse padrão sombrio funcionar estão ligados à nossa capacidade de antecipar as ações que vamos realizar, dependendo do contexto em que nos encontramos. O gestaltismo destacou nossa capacidade de antecipação e, mais particularmente, nossa capacidade de completar uma forma inacabada e ver formas familiares onde não existem. Outro elemento envolvido é o que pode ser chamado de princípio do menor esforço, a análise realizada por Steve Krug mostra um resultado segundo o qual as pessoas não lêem, mas escaneiam uma página. Por fim, nossos hábitos nos sites também são questionados, assim como nossos modelos comportamentais, de fato adquirimos reflexos após um uso prolongado e repetido, ou se as ações a serem realizadas em um site forem modificadas sutilmente, corremos o risco de cair facilmente. na armadilha.

Para evitar esse padrão escuro:

Não caia na armadilha de estar alerta até mesmo para pequenas mudanças e não confie apenas em seus hábitos.

- Anúncios disfarçados

Descrição :

Anúncios disfarçados de outros tipos de conteúdo ou navegação com o objetivo de induzir o usuário a clicar neles.

explicação :

Nesse caso, tudo dependerá do nível de disfarce do anúncio. Quanto mais sutil a camuflagem, mais difícil será identificar o anúncio ofensivo. Um exemplo cada vez mais popular de publicidade e links camuflados são os fundos de anúncios clicáveis. Neste caso, o anúncio não está realmente disfarçado, pois é muito aparente, por outro lado, o link que está anexado a ele não é visível e é fácil clicar nele inadvertidamente. Existem também links de publicidade ocultos em links normais, que abrirão o site ou um anúncio em uma nova janela.

Para evitar este padrão escuro :

Aqui, novamente, é preciso atenção, mesmo que às vezes seja difícil perceber o que está sutilmente escondido nas entranhas do código da página. No que diz respeito às aberturas de páginas, posso aconselhar os bloqueadores de pop-ups e quanto ao resto, deve saber que com qualquer outro meio de comunicação ou qualquer outra forma de comunicação comercial, é proibida a publicidade enganosa na Internet. A lei exige que a publicidade, “sob qualquer forma, acessível por um serviço de comunicação pública online” seja “claramente identificada como tal. O artigo 121-1 do Código do Consumidor define como enganoso um anúncio que inclua alegações falsas ou que seja suscetível de induzir em erro. A natureza enganosa é avaliada por referência ao “consumidor médio” que é uma noção de jurisprudência.

- Notas distantes (contas “escondidas”)

Descrição :

As empresas de serviços tradicionalmente enviam suas faturas pelo correio uma vez por mês, mas agora e cada vez mais as colocam online, isso significa que as faturas raramente são vistas e muitas vezes esquecidas. A forma como recebemos as nossas faturas é logicamente gerida pelas empresas de acordo com a dupla escolha, recepção “em papel” ou “online”. Recebidos por correio, recebemos informações detalhadas todos os meses. Com as faturas online, apenas algumas empresas enviam as informações detalhadas, as demais alegando possíveis problemas de segurança. Assim, temos que lembrar nossos acessos, passar pelo tedioso processo de navegar até nossas últimas faturas. Com este sistema, parte das pessoas não quer se incomodar, portanto, esquecem o custo do serviço e não conseguem reagir a custos adicionais e inesperados.

explicação :

Tal como acontece com os anúncios disfarçados, as faturas escondidas nas profundezas dos sites não são uma limitação humana além do fato óbvio de que o que está enterrado não é visível e, portanto, longe de nossas preocupações. Os seres humanos não possuem um sistema de notificação fixo, nossa memória de curto, médio e longo prazo é limitada. Os designers desse tipo de site estão bem cientes desse limite e, mesmo que não façam nada de especial para aumentar essa limitação, também não fazem nada para melhorá-la.

Para evitar este padrão escuro :

Use uma ferramenta de notificação ou coloque uma nota adesiva na geladeira, ou qualquer método que possa compensar a falta de memória de longo prazo. - Continuidade Forçada

Descrição :

Um usuário se inscreve para uma avaliação gratuita em um site e é solicitado a inserir os detalhes do cartão de crédito. Quando a versão de teste chega ao fim, é cobrado automaticamente pela versão paga. O usuário não tem lembrete e nenhuma maneira rápida e fácil de cancelar essa renovação automática. Às vezes, esse padrão escuro é combinado com outro, a “compra surpresa”. Esse padrão sombrio costumava ser chamado de “Rolagem silenciosa de cartão de crédito”, mas foi renomeado porque o termo “continuidade forçada” já era popular entre as equipes de marketing.

explicação :

Mais uma vez, os designers dessas jornadas do usuário são baseados em nosso limite de memória e não fazem nada para facilitar nossas vidas. Estudos realizados desde 1960, de fato, mostram que somos capazes de reter a longo prazo apenas 10% do que lemos ou ouvimos enquanto retemos 6 vezes mais elementos do que vemos em imagens.

Para evitar este padrão escuro :

Aqui, novamente, devemos usar métodos para aumentar nossa capacidade de memória, então coloque lembretes ou post-its na geladeira.

- Divulgação forçada (pedigree detalhado ou divulgação pessoal forçada)

Descrição :

Em decorrência de uma ação gratuita ou de baixo custo, o site solicita ao usuário que revele informações pessoais detalhadas, inclusive inúteis diante da ação a ser realizada.

explicação :

O site ou marca que oferece algo de graça aproveita essa oferta para obter algo mais importante dos clientes. Esta técnica, denominada “o pé na porta” por Joule e Beauvois, consiste em obter uma resposta afirmativa a um pedido difícil de recusar com o único propósito de obter uma resposta igualmente afirmativa a um pedido muito mais caro, aqui pedido pessoal em formação.

Para evitar este padrão escuro :

Um indivíduo só será efetivamente manipulado se acreditar que é livre. Portanto, é imperativo avaliar nossa liberdade em seu verdadeiro valor, levando em consideração a pressão dos outros. Aqui você deve ser capaz de avaliar o valor de suas informações pessoais versus a liberdade da ferramenta oferecida.

- Spam de amigos

Descrição :

Um site ou jogo pede suas credenciais de Twitter ou e-mail (para fins supostamente benignos, como encontrar amigos que já usam esse serviço), mas depois as usa para postar conteúdo ou enviar mensagens usando sua conta e fingindo ser você. Essa técnica é comumente usada por vírus, mas até algumas empresas conhecidas usam esse tipo de spam de amigos.

explicação :

Os sítios em questão novamente utilizar a técnica do “pé na porta”, desta vez enfatizando o uso do serviço e economizando tempo para se conectar, a fim de obter informações pessoais. O uso de meios rápidos de conexão como Facebook ou Twitter não permite que o usuário avalie facilmente as informações pessoais que compartilha.

Para evitar este padrão escuro :

Não devemos subestimar os meios de conexão oferecidos para economizar tempo e, mais uma vez, avaliar pelo valor justo os serviços oferecidos em relação às nossas informações pessoais.

- Despesas ocultas

Descrição :

Um custo oculto ocorre quando um usuário chega à última etapa do processo de checkout e descobre que apareceu alguma cobrança inesperada. Por exemplo, custos de entrega, impostos, etc.

explicação :

O usuário é influenciado ou mesmo manipulado pelo site, que se baseia não apenas na falta de atenção do usuário e na memória de curto prazo limitada.

Para evitar este padrão escuro :

Deve verificar cuidadosamente o conteúdo do cesto antes de proceder ao pagamento.

- Desorientação (Desorientação)

Descrição :

A atenção do usuário é focada em um elemento da página para desviar sua atenção de outro.

explicação :

Muitos estudos mostraram que nosso cérebro reptiliano está constantemente examinando nosso ambiente para avaliar os perigos ou benefícios que ele pode nos trazer. Por esta razão, os anúncios ou quaisquer outros elementos que se movam na página atraem a nossa atenção, bem como quaisquer imagens que mostrem perigo, comida ou imagens de natureza sexual.

Para evitar este padrão escuro :

Os internautas desenvolveram um mecanismo inconsciente de proteção contra os ataques visuais de banners publicitários, falamos de “cegueira de banner”.

- Prevenção de comparação de preços

Descrição :

O site não disponibiliza ao utilizador um dispositivo que lhe permita comparar vários produtos, mesmo que impeça por todos os meios a comparação com outros sites mascarando os números de série dos produtos, dando-lhes nomes específicos e desconhecidos, noutros locais, etc.

- © privacidade (ao estilo Zuckerberg)

Descrição :

“O ato de criar conteúdo e interfaces deliberadamente confusos que induzem os usuários a compartilhar mais informações sobre si mesmos do que realmente desejam.” (Conforme definido pela EFF – Electronic Frontier Foundation). O termo “Zuckering” foi sugerido em um artigo da EFF por Tim Jones, “Evil Interfaces” do Facebook. É claro que é usado em referência ao CEO do Facebook, Mark Zuckerberg.

explicação :

Ao criar interfaces confusas, o objetivo é contar sobretudo com os reflexos dos usuários que, à primeira vista, podem não entender o que é apresentado e não procurar em detalhes para desembaraçar essa confusão. Este é particularmente o caso das páginas relativas à configuração de informações pessoais do Facebook, o que as tornou suficientemente complexas para que as pessoas não prestem atenção a elas e não entrem em detalhes.

Para evitar este padrão escuro :

Muitas vezes é necessário ter mais cuidado do que o normal, em determinados sites em particular, e ler atentamente tudo o que está presente nas páginas.

- Roach Motel (Onde é a saída?)

Descrição :

A categoria “Roach Motel” é uma ampla categoria de padrão escuro que engloba a maioria dos itens listados no darkpatterns.org. Simplificando, um “Motel Roach” torna muito fácil para um usuário entrar em uma determinada situação, mas é difícil sair dela quando eles finalmente percebem que essa situação é indesejável. Cancelar a assinatura de um boletim informativo é um exemplo bem conhecido, muito fácil de assinar, mas é necessário muito mais esforço para cancelar a assinatura.

- Bloqueio de estrada (Coitus interruptus)

Descrição :

Quando o progresso da execução da tarefa do usuário é restringido ou interrompido por outra coisa na tela.

- Sneak into Basket (compras surpresa)

Descrição :

À medida que o usuário tenta comprar um item específico, em algum momento da jornada de compras do site, um item adicional é adicionado sorrateiramente ao carrinho de compras. Isso geralmente é causado pelo uso de um botão ou pela presença de uma caixa de seleção “opt-out” em uma página.

- Perguntas capciosas

Descrição :

O usuário deve responder a uma pergunta (geralmente no meio do túnel de compra), se não estiver prestando atenção e der uma olhada rápida, entende que está sendo perguntado, mas se ler com mais atenção, percebe que algo bem diferente está sendo pedido a ele.

Para concluir, não podemos recomendar o suficiente aos internautas que estejam atentos e leiam todas as informações presentes em uma página. Devemos também aprender a esquecer as decisões tomadas anteriormente. Avalie cada decisão de forma independente, mesmo correndo o risco de parecer inconsistente. Várias técnicas de manipulação se baseiam justamente nessa propensão a querer ser consistentes a todo custo. Só porque você tomou uma decisão mais cedo não significa que é a certa em todas as circunstâncias. Lembre-se que mesmo na era digital você continua livre para clicar, então navegue meus amigos e carregue com orgulho sua bandeira do livre arbítrio…

Yannick Bonnieux – Designer UX @UX-Republic

CONTAR HISTÓRIAS: A ARTE DE CONVENCER #Paris

SORRISO Paris

163 cais de Doctor Dervaux 92600 Asnières-sur-Seine

UX/UI ECO-DESIGN # Paris

SORRISO Paris

163 cais de Doctor Dervaux 92600 Asnières-sur-Seine

DESIGN THINKING: CRIANDO INOVAÇÃO # Bélgica

UX-REPUBLIC Bélgica

Avenida de Broqueville, 12 - 1150 Woluwe-Saint-Pierre

GERENCIANDO E MEDINDO UX # Paris

SORRISO Paris

163 cais de Doctor Dervaux 92600 Asnières-sur-Seine

DESIGN SPRINT: INICIAÇÃO E FACILITAÇÃO # Paris

SORRISO Paris

163 cais de Doctor Dervaux 92600 Asnières-sur-Seine

UX-DESIGN: OS FUNDAMENTOS # Bélgica

UX-REPUBLIC Bélgica

Avenida de Broqueville, 12 - 1150 Woluwe-Saint-Pierre

GERENCIADOR DE TAG DO GOOGLE # Paris

SORRISO Paris

163 cais de Doctor Dervaux 92600 Asnières-sur-Seine

GOOGLE ANALYTICS 4#Paris

SORRISO Paris

163 cais de Doctor Dervaux 92600 Asnières-sur-Seine

DESIGN UX/UI ACESSÍVEL # Bélgica

UX-REPUBLIC Bélgica

Avenida de Broqueville, 12 - 1150 Woluwe-Saint-Pierre